Judische, un hacker que a menudo tiene una foto de perfil de anime en una de sus muchas cuentas de Telegram, ha ganado alrededor de 2 millones de dólares robando datos de empresas y extorsionándolas, me dijo el jueves.

A principios de este año, Judische se lanzó a la piratería informática al entrar en instancias de Snowflake, una herramienta de almacenamiento de datos, y robar una gran cantidad de información confidencial. Es posible que haya pirateado hasta 165 empresas, incluidas Ticketmaster, Lending Tree y Neiman Marcus. Las infracciones han causado caos en Múltiples industrias, ya veces Judische publica datos cuando las empresas no han pagado. Incluso quiso extorsionar a la Administración para el Control de Drogas (DEA) con datos que obtuvo de sus servidores. Robado al gigante farmacéutico Bausch Healthsegún los registros de chat que obtuve.

En sus intentos habituales de chantaje, Judische se ponía en contacto con la empresa víctima, a veces con la ayuda de un intermediario, y ofrecía producir un vídeo que demostrara que había borrado los datos robados a cambio de un pago considerable. Si la empresa no cumplía, Judische u otros publicaban los datos en Internet, haciéndolos accesibles al público.

Pero Judische cometió a menudo errores terribles en esos vídeos. En al menos un caso, el vídeo mostró el nombre del host de su sistema, que es básicamente la forma en que la computadora se identifica a sí misma en una red. Armado con esa información, Austin Larsen, un analista de amenazas de la empresa de ciberseguridad Mandiant, identificó dónde se encontraba el servidor que albergaba algunos de los datos de Judische. Larsen proporcionó información a las partes pertinentes, que desmantelaron el servidor, lo que retrasó a Judische en la publicación de los datos robados de una víctima, dijo Larsen.

Larsen cree que se ha formado una idea del tipo de persona que puede ser Judische y de dónde se encuentra el hacker en términos generales. Larsen presentará gran parte de sus hallazgos en la conferencia de ciberseguridad LABScon en Arizona el viernes. Información sobre Judische Supuesta ubicación También se ha filtrado ya a través de los medios de comunicación.

Con el intenso interés investigativo en Judische, las tomadas contra su infraestructura y la coordinación de Mandiant con las fuerzas del orden estadounidenses e internacionales, los muros se están cerrando sobre un hacker responsable de algunas de las violaciones de datos de más alto perfil en los últimos años.

“MANDANTME ESTÁ ACECHANDO”

De cierto modo, las infracciones de Snowflake (una plataforma que las empresas utilizan para almacenar montañas de datos) fueron muy sencillas. Judische tomó las credenciales de Snowflake obtenidas por los ladrones de información, que es una clase de malware que obtiene contraseñas y otros datos de las computadoras infectadas, y las utilizó para iniciar sesión y robar datos de las empresas almacenadas en los servidores de Snowflake. Pero el impacto de los ataques superó con creces su simplicidad. Una de las infracciones más importantes de Snowflake, en la que trabajó Judische, Con otro hacker llamado John Binns Según Larsen, el robo de registros de celulares y textos fue Casi todos los clientes de AT&T en abrilEsos datos mostraron con qué otros números de teléfono había interactuado un cliente, lo que proporcionaba una imagen detallada de la vida de esa persona. Judische me dijo que había conocido a Binns, que tiene talento para navegar por redes de telecomunicaciones, a través de un intercambio de tarjetas SIM años antes. En este proceso, los piratas informáticos se apoderan del número de teléfono de un objetivo y utilizan ese acceso para luego entrar en cuentas en línea.

Tanto Binns como Judische forman parte del amplio fenómeno criminal conocido como Com, abreviatura de Community. Aquí, miles de jóvenes, generalmente angloparlantes, participantes en Telegram y Discord en piratería, fraudes y estafas, tanto contra objetivos desprevenidos como entre ellos. Muchos miembros también Ejercicio de violencia contra las mujerescomo asaltos, secuestros, tiroteos, atracos y robos. Com también tiene cierta superposición con el nexo de la actividad delictiva cibernética que Los investigadores de seguridad han llamado Scattered Spider.

💡

¿Sabes algo más sobre este caso? Me encantaría saber de ti. Si usas un dispositivo que no sea de trabajo, puedes enviarme un mensaje de forma segura a través de Signal al +44 20 8133 5190. De lo contrario, envíame un correo electrónico a joseph@404media.co.

Cuando Binns obtuvo los datos de AT&T, buscó los números de teléfono de los rivales dentro de la Com, así como los números de teléfono de los investigadores asignados para investigarlos, dijo Larsen. Obtuve un subconjunto de los datos de AT&T que corroboran esto.

“Esto es realmente una escalada”, dijo Larsen. Antes, Binns y Judische podrían haberse centrado en conseguir dinero. O, en el caso de Binns, escribió manifiestos y otros documentos en los que despotricaba contra el gobierno estadounidense. Ahora, al menos uno de ellos estaba realizando contraespionaje con acceso a un conjunto de datos asombrosamente confidencial.

Después de esta violación, Binns fue arrestado en Turquía. El defensor público federal de Binns en los EE.UU. UU., Greg Murphy, me dijo que “no ha podido comunicarse con el Sr. Binns, a pesar de muchos esfuerzos. Un desafío es que el consulado no me ayudará a hablar con el Sr. Binns a menos que presente una exención firmada de la ley de privacidad, lo que, por supuesto, requeriría que hable con él”.

Con su socio fuera de escena, Judische comprometió las instancias Snowflake de más empresas. Ha utilizado una variedad vertiginosa de nombres de usuario y apodos. Según Larsen, incluían zfa, catgwuirrel, scarlet, ddd, crwdstrke, terracotta childsoldier y muchos más. Otros son Waifu y Catist. El estilo de publicación de Judische es errático, con largas cadenas de mensajes entrecortados. También hace lo que la gente en Com llama «detrace», que es acusar a otras personas de infracciones en un intento de confundir a los investigadores de seguridad. En algunos mensajes, hace amenazas físicas a los investigadores y otras personas.

«Haré que alguien me soplete

En los meses siguientes, las cuentas del foro Breached, centradas en el delito, anunciaron una serie de nuevos ataques, incluido el de Ticketmaster, que contenía datos que Podría usarse para generar boletos. para ciertos conciertos. Que luego incluyeron Los códigos de barras de la gira Eras de Taylor Swift tambiénOtras víctimas fueron Neiman Marcus, Lending Tree y Advance Auto. Según Larsen, todas estas infracciones fueron obra de Judische. mandante dijo en una publicación de blog de junio que Judische, a quien la compañía bautizó con el nombre en código “UNC5537” en esa publicación, puede haber violado la seguridad alrededor de 165 organizaciones diferentes.

Durante ese tiempo, Larsen dijo que leyó todos los mensajes públicos de Judische en Telegram. Día tras día, Larsen se sentaba frente al tsunami de mensajes de texto, buscando pistas que pudieran delimitar la identidad de Judische o revelar una forma de perturbarlo.

Judische, al parecer, sospechaba que el mundo de la ciberseguridad lo estaba observando.

“Mandiant me está acosando”, escribió Judische en un grupo de Telegram enfocado en el crimen. “Tienen a varias personas en este chat”.

Larsen dijo que le resultó desconcertante estar revisando los mensajes de Judische y, de repente, ver un mensaje que llamaba a su empleador. Larsen vio uno de esos mensajes de texto apenas unos minutos después de que Judische lo publicara, como si estuviera siguiendo la sombra de Judische al doblar una esquina hacia un callejón.

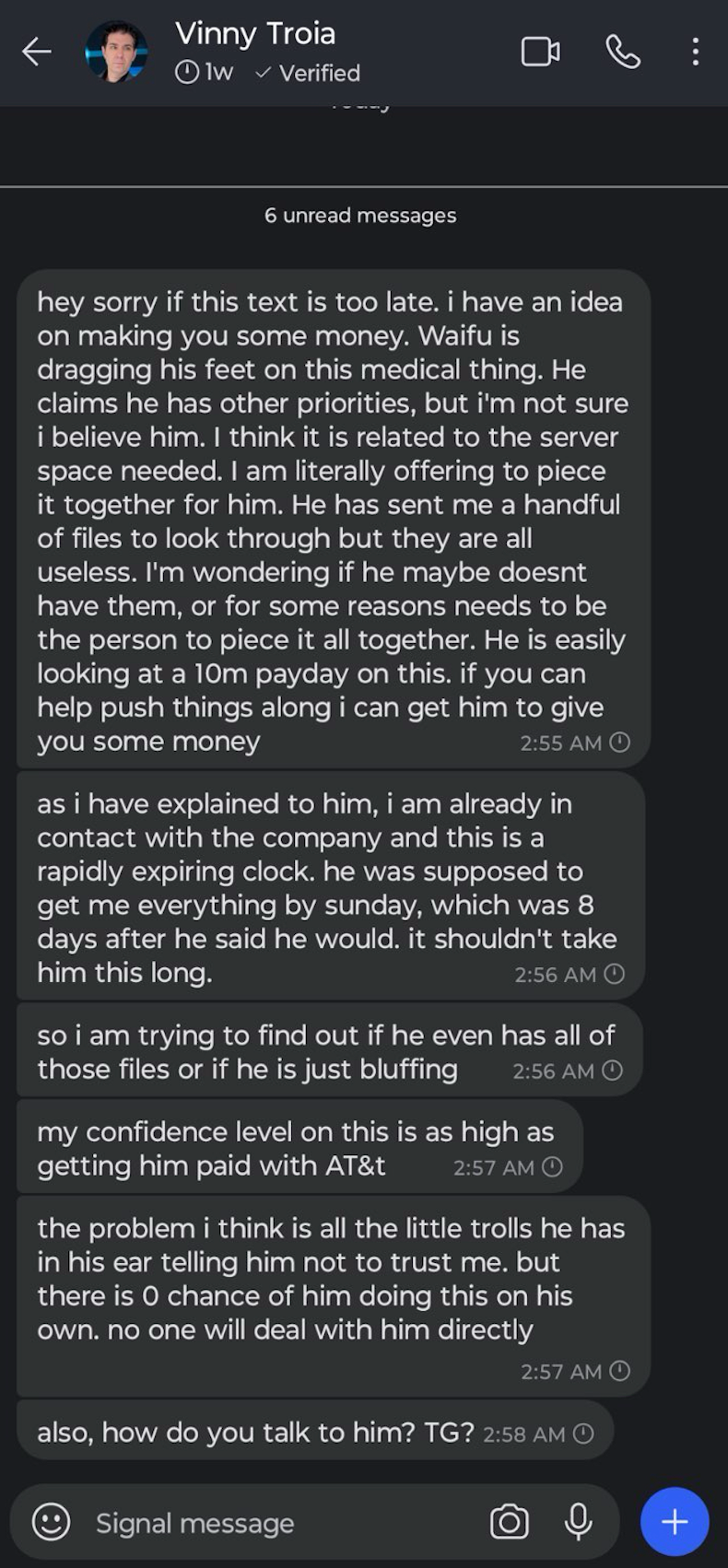

A lo largo de los meses, Larsen dijo que obtuvo muchos de los mensajes privados de Judische en Telegram. Larsen se negó a decir de dónde los obtenidos, pero Vinny Troia, un investigador de seguridad que ha publicitado datos de manera controvertida en foros sobre delincuencia, sí lo hizo. según informes anterioresme dijo que estaba “trabajando” con Larsen.

Según los mensajes directos que él obtuvo y que Troia envió a una fuente, Troia ha actuado como intermediario entre Judische y las empresas a las que ha intentado extorsionar. En algunos de los mensajes de texto filtrados, Troia también parece animar a la fuente, que es socia de Judische, a buscar más datos.

«Tengo una idea para que ganes algo de dinero», le escribió Troia a la fuente, hablando de otra filtración de datos. Troia le dijo a la fuente que se estaba ofreciendo a ayudar a Judische estructurando los datos robados para luego llevarlos a las empresas víctimas. «Literalmente, me estoy ofreciendo a juntarlo todo para él», escribió Troia. «Está mirando fácilmente una cifra de 10 millones de dólares». [$10 million] «Es un día de pago. Si puedes ayudarme a sacar las cosas adelante, puedo conseguir que te dé algo de dinero».

En relación con los datos robados de Lending Tree, Troia escribió que Judische “está sentada sobre otra posible mina de oro enorme con los datos de Lending Tree, pero no se tomará un minuto para fusionarlos o enviármelos para que lo haga por él”. Troia agrega que “lo hizo por Neiman”, en un mensaje directo a la fuente bajo su propio nombre.

CON CABLE informado previamente que AT&T pagó a los piratas informáticos 370.000 dólares para borrar los datos robados. En otro mensaje que obtuve, Troia dijo que si la fuente podía acceder a los servidores de Binns en Turquía, que creía que aún podía contener datos de AT&T, «probablemente pueda conseguir dinero de AT&T por eso». También le preguntó a la fuente «qué pasaría si fueras allí, simplemente tomaras los servidores y te los llevaras de vuelta». También ofreció comprar datos de la fuente de otra empresa de telecomunicaciones pirateada, según otro mensaje.

Cuando me puse en contacto con Troia para pedirle un comentario en julio, intenté llamar a mi fuente en repetidas ocasiones. “Llámame. Deja de comportarte como un cobarde”, también le escribió a la fuente, según una captura de pantalla del mensaje. Troia me dijo que no había hecho nada ilegal mientras investigaba a Judische. En cuanto a pedirle que comprara datos de otra empresa de telecomunicaciones pirateada, Troia dijo que “a veces le digo cosas a la gente solo para que sigan hablando. En realidad no compró nada”.

Cuando le envié una captura de pantalla del mensaje de texto a Troia en el que discute la idea de ganar algo de dinero para mi fuente, las ofertas de Troia a Judische de juntar los datos y pedirle a mi fuente que «impulse las cosas», Troia me dijo «dice lo que necesita para que sigan hablando».

En un correo electrónico, Troia me dijo: “Ofrezco mis servicios de forma gratuita. No recibo dinero y puedo demostrarlo”. Luego, en otro correo electrónico, Troia dijo: “Mis honorarios son los estándares de la industria”. No está claro por qué Troia dijo que hace el trabajo de forma gratuita y que sus honorarios son los estándares de la industria.

ALTERANDO LA JUDICIALIDAD

Además de tener acceso a muchas de las comunicaciones de los piratas informáticos, Larsen dijo que Mandiant también tiene trescientos «indicadores» relacionados con Judische. Dado que Mandiant también suele trabajar en la respuesta a incidentes relacionados con las infracciones de Judische, en las que la empresa interviene para averiguar qué sucedió, eso significa que Mandiant recopila datos como qué dirección IP utilizó Judische para robar los datos. Larsen puede ver las huellas de Judische en diferentes infracciones.

Con esa “manguera de incendios” de chats y otros datos, y “cientos de horas” de su tiempo, así como del trabajo de otros equipos de Mandiant, Larsen cree que ha creado un perfil bastante bueno (o de “confianza moderada”) del tipo de persona que es Judische. Un hombre de unos 20 años. probablemente en Canadá. Tiene interés en los videojuegos, la geopolítica y Chicas gatasY cuando o Judische está en medio de una intrusión, potencialmente puede quedarse despierto durante días en Telegram sin dormir casi nada, dijo Larsen. Las motivaciones de Judische, según Larsen, son «el dinero y la notoriedad».

En un mensaje que vi que Judische publicó en un chat grupal de Telegram, dijo: «Recuerdo que casi me rompo la mano al golpear mi monitor cuando gané solo 70k en una noche en 2019».

«Me gustan las chicas gato, eso es cierto», me dijo Judische cuando le pidió un comentario en respuesta a los hallazgos de Mandiant. «La geopolítica es aburrida, esto es solo para jugar como oficial de defensa, que generalmente tiene el propósito de burlarse del uso de HUMINT». [human intelligence] Por parte del grupo de trabajo del FBI/DHS”. Los mensajes de Judische suelen ser ambiguos, como éste, e incluyen acrónimos y nombres de empresas al azar. Parte del trabajo de Larsen ha sido filtrar la verdad de la ficción, en parte investigando las intrusiones en sí.

“Suelo decirle a la gente que soy una chica de varias ciudades de Ontario o Quebec, ya veces de Alemania. La mayoría de las cosas que ‘Waifu’ le dice a la gente sobre ‘Waifu’ son troleo descarado o distracción intencional”, agregó Judische cuando se le pidió un comentario, refiriéndose a uno de sus nombres de usuario anteriores.

A pesar de algunos de los claros intentos de desinformación por parte de Judsiche, «lo que hemos descubierto es que hay verdad en una buena parte de lo que «Dicen», dijo Larsen. Mientras Judische me dijo que había ganado poco menos de 2 millones de dólares con extorsiones relacionadas con Snowflake, Mandiant estimó las ganancias de Judische desde abril en alrededor de 3 millones de dólares.

En el Entrada de blog de junio En cuanto a las aproximadamente 165 víctimas de Judsiche, Mandiant dijo que Judische utilizó servidores de Alexhost SRL, una empresa de Moldavia. Después de la publicación de esa publicación, Judische trasladó su infraestructura a proveedores en Ucrania, dijo Larsen.

Larsen descubrió esto debido a uno de los errores de Judische. En un video de eliminación, Judische mostró su nombre de host, “Administrator@WIN-DLBSJ534840”. Larsen dijo que luego utilizó el motor de búsqueda de computadoras Censys para encontrar las direcciones IP de esos hosts y rastrear la infraestructura de Judische hasta Ucrania.

Larsen afirma que esta infraestructura fue desmantelada. Lo que siguió fue que Judische envió una serie de más de 200 mensajes en Telegram, dijo Larsen. Algunos de ellos estaban en grupos públicos de Telegram. En ese momento vi a Judische culpar al SBU, el Servicio de Seguridad de Ucrania, por la interrupción.

Judische estaba “definitivamente frustrada”, dijo Larsen.

Al principio, cuando le preguntó si las autoridades ucranianas habían confiscado su servidor, Judische desvió la conversación y dijo: «El problema está resuelto. Fue un error de comunicación y trajeron la máquina de vuelta. No tiene nada que ver con Snowflake, tiene que ver con Trickbot», refiriéndose a un famosa pieza de malware.

Más tarde, cuando se publicó que las autoridades aparentemente habían regresado a confiscar el servidor, Judische me envió una captura de pantalla de un correo electrónico que supuestamente provenía del proveedor de alojamiento web. “Hemos recibido una solicitud de la agencia de seguridad pública de Ucrania con información sobre el uso ilegal del servidor en la dirección IP (incluido el uso y distribución de software malicioso)”, se lee. “Al mismo tiempo, el contrato de servicio prevé la terminación de los servicios y la retención de datos en caso de distribución y uso de software malicioso”.

“Sí, lo hicieron, jajaja”, dijo Judsiche cuando le preguntó si las autoridades ucranianas habían confiscado uno de sus servidores. “Son muy molestos”. También afirmó que Telegram había eliminado al menos una de sus cuentas.

Larsen dijo que Mandiant ha coordinado con las autoridades policiales estadounidenses e internacionales, pero Mandiant se negó a decir si la compañía ha proporcionado a las autoridades la supuesta identidad real de Judische.

La Real Policía Montada de Canadá (RCMP) se negó a comentar si tiene conocimiento de que Judische supuestamente se encuentra en Canadá o si se ha comunicado con las autoridades estadounidenses sobre este pirata informático.

“La RCMP generalmente no confirma ni niega las investigaciones a menos que se presenten cargos criminales”, dijo un portavoz.

El FBI se negó a hacer comentarios.

Acerca del autor

Joseph es un periodista de investigación galardonado que se centra en generar impacto. Su trabajo ha provocado multas por cientos de millones de dólares, el cierre de empresas tecnológicas y mucho más.